Pascale Barlet

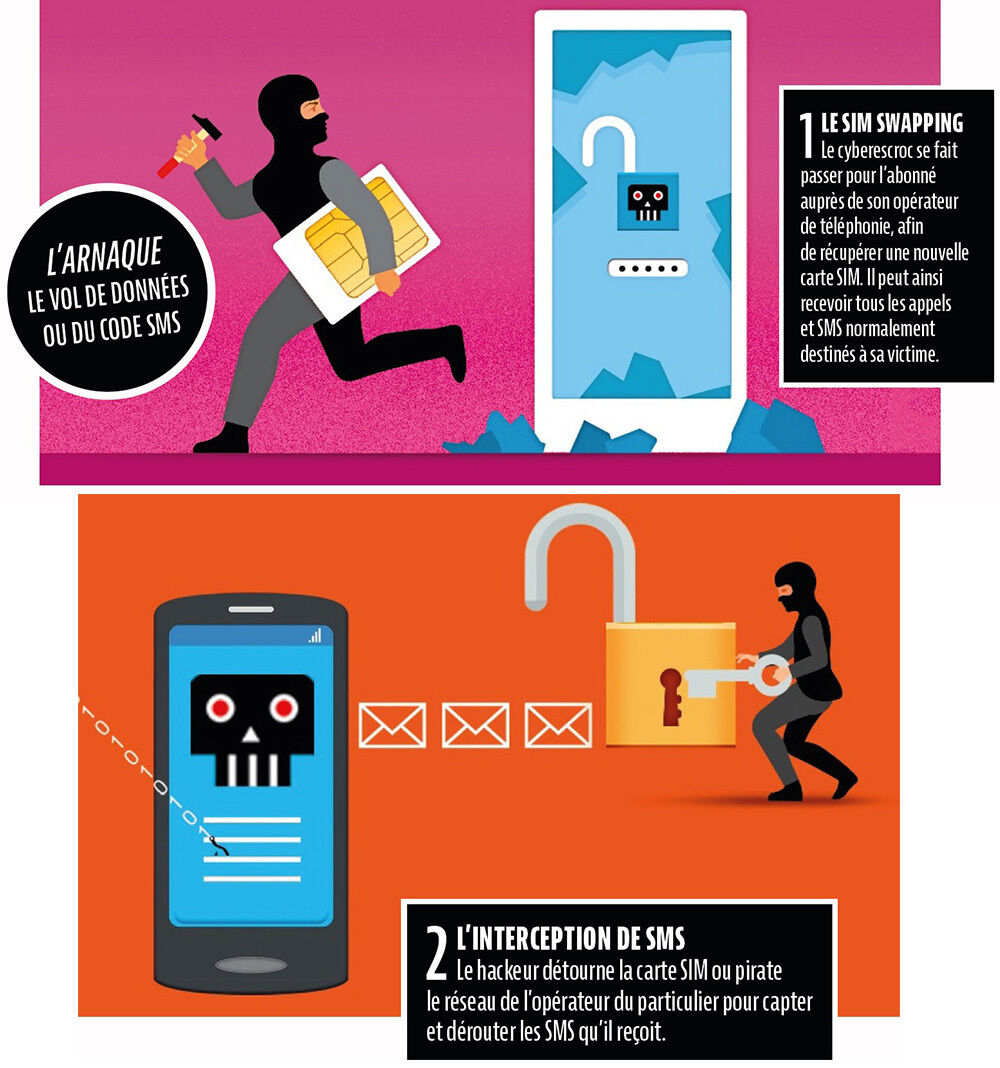

Le smartphone est la nouvelle cible des hackeurs. Avec la généralisation de la double authentification via un code envoyé par SMS, ils ont tout intérêt à en prendre le contrôle. En piratant la carte SIM !

1. Si vous confiez votre mobile à un réparateur, ne laissez jamais la carte SIM à l’intérieur et ne le perdez pas de vue. Privilégiez les techniciens qui ont pignon sur rue.

2. Installez des logiciels de contrôle parental. Sans en avoir conscience, vos enfants peuvent naviguer sur des sites dangereux ou livrer des données personnelles.

3. Ne communiquez pas vos informations sensibles (numéro de téléphone, code secret…) à quelqu’un qui vous appelle pour vous les demander. Votre banquier, par exemple, ne le fera jamais !

4. Portez plainte en cas de fraude. Cela permet de lancer une enquête et, peut-être, de remonter une filière.

Une fois la carte SIM piratée, l’escroc n’a plus qu’à se servir

Que Choisir Budgets. En quoi consiste l’arnaque à la carte SIM ?

Damien Bancal. Il existe plusieurs types de piratage à l’heure actuelle, et les hackeurs se montrent de plus en plus habiles. L’une des techniques est appelée le SIM swap ou SIM swapping. L’objectif du cyberescroc est de prendre le contrôle de votre numéro de téléphone portable en dupliquant votre carte SIM. Dans les cas les plus courants, il contacte votre opérateur mobile en se faisant passer pour vous (grâce à des informations personnelles qu’il s’est déjà procurées) et prétexte la perte ou le dysfonctionnement de la carte SIM afin d’en obtenir une nouvelle (ce qui entraînera la désactivation de la vôtre). Ou encore, il génère une e-SIM (une copie électronique de votre carte SIM) en piratant votre compte chez votre opérateur. Une fois qu’il dispose de cette carte frauduleuse, le malfaiteur peut intercepter tous vos SMS, vos appels, etc., mais aussi vos codes personnels d’accès à vos comptes en ligne.

QCB. Existe-t-il d’autres variantes de cette méthode ?

D. B. Malheureusement, oui. Les pirates ont plus d’un tour dans leur sac ! Vous recevez un SMS vous alertant que votre nouvelle carte SIM est disponible en boutique. Or, vous n’êtes pas à l’origine de cette demande… Et on vous indique que vous devez cliquer sur un lien pour annuler la commande. Mais attention ! Car c’est là que le piège se referme. Ce procédé permet au pirate de capter vos données personnelles. Autre exemple, le hackeur réussit à installer un logiciel espion sur votre mobile en vous incitant à télécharger un fichier piégé. Ensuite, il n’a plus qu’à se servir ! Il arrive également que le salarié d’un opérateur soit soudoyé et livre aux cybercriminels des listes de numéros, voire les informations confidentielles de clients. On est alors en présence d’un modèle de corruption dont la finalité est l’usurpation d’identité. Et il y a de plus en plus de personnes touchées !

QCB. Quelles conséquences pour les victimes ?

D. B. Après avoir détourné une carte SIM, l’arnaqueur peut se connecter à tous les services en ligne qui nécessitent un numéro de téléphone. En clair, il sera en mesure de contourner l’authentification à deux facteurs. Ce mécanisme de sécurité, largement implémenté par les entreprises de la tech, consiste à réclamer un code à l’utilisateur, en complément du traditionnel mot de passe. Bien souvent, il est envoyé sur le numéro de l’usager. Mais, une fois le smartphone hacké, cette donnée confidentielle devient transparente pour le pirate.

Pascale Barlet

La force d'une association tient à ses adhérents ! Aujourd'hui plus que jamais, nous comptons sur votre soutien. Nous soutenir

Recevez gratuitement notre newsletter hebdomadaire ! Actus, tests, enquêtes réalisés par des experts. En savoir plus